工业自动化

如何通过网络访问控制管理用户和设备

08.22.2022

网络安全并非在实现之后只需完成简单的工作就能进行长期维护的固定状态。有许多变量会影响网络安全的管理方式。

例如,在IT专家和IT网络犯罪分子之间的对抗中,网络安全始终都要根据不断变化的威胁情况作出调整。

随着工艺越发一体化,工作流程变得更加复杂和全局化,同时网络因扩展和技术发展而经历越来越多的动态变化,网络犯罪分子也改变了其方法,这意味着IT专家必须部署新的安全战术来保护他们的网络免遭攻击。

新的工作方式是进一步改造网络安全。如今,网络安全需要保护和支持数字化和自动化、混合和远程工作、IIoT和云。

IT专家如何才能跟上不断变化的安全要求?

从网络访问控制开始

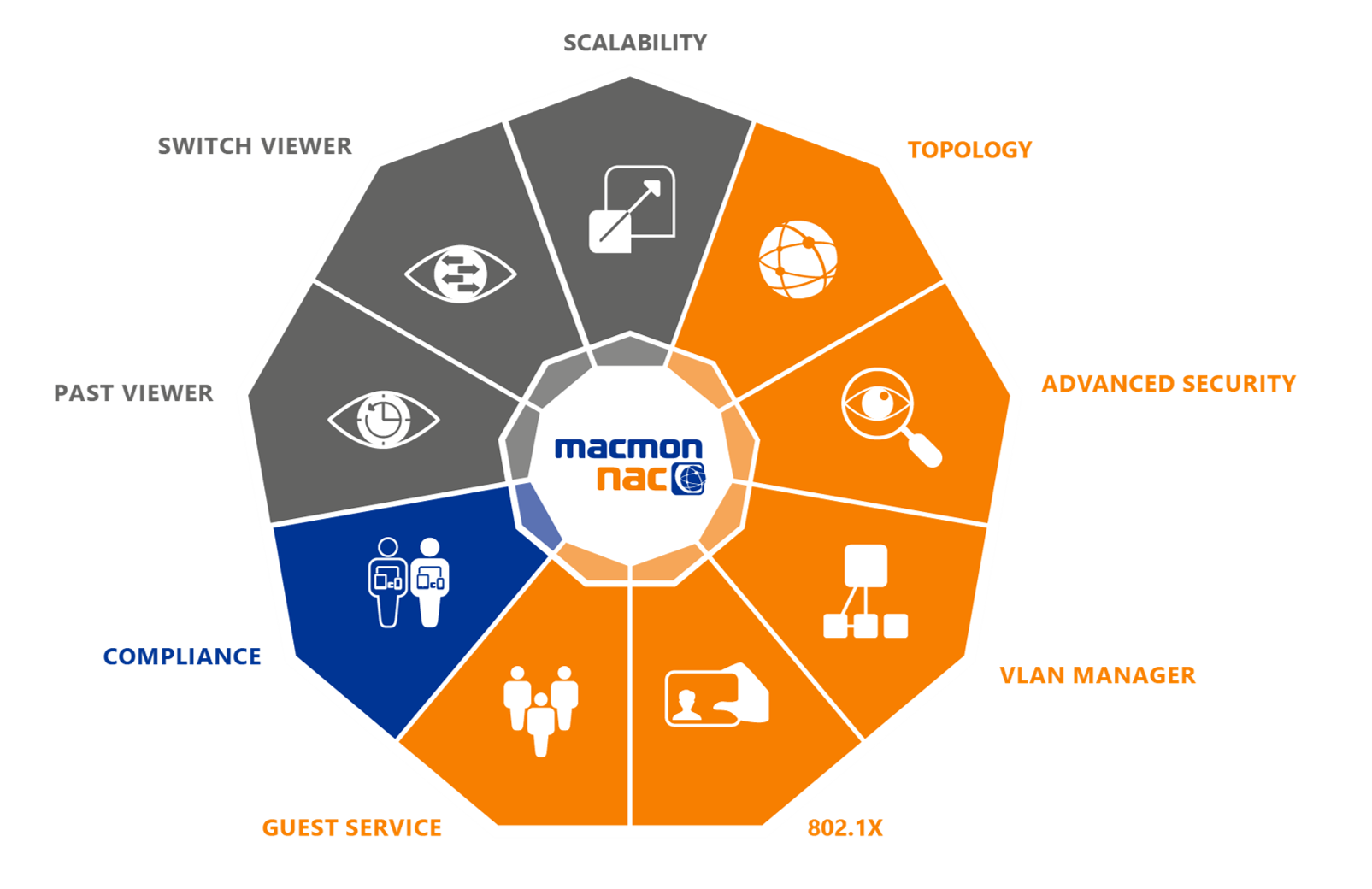

网络访问控制(NAC)解决方案通过防止未经授权的用户和设备访问您的私人网络来提高网络安全性、可见性和管理效果。网络访问控制解决方案也易于安装。NAC解决方案在几个小时内就可以启动并运行,以图形方式实时映射您的网络拓扑结构。

它提供了网络上所有设备的最新概览,因此您可以看到发生的一切,并在设备试图连接时收到通知,这样您就可以拒绝或允许访问。除了映射网络本身,网络访问控制解决方案还可映射端点(比如,PC、打印机和所有IT和OT设备)之间的连接。

这可提供几个好处:

- 快速定位网络错误配置。

- 发现您的网络上的未知设备

- 准确定位网络弱点和漏洞

- 高效识别和监控端点,防止未经授权的访问

将网络访问控制解决方案与其他身份资源(如配置管理数据库(CMDB)、资产管理、AD/LDAP和移动设备管理(MDM))相结合,以形成完整且集中的视图,可最大限度地提高网络稳定性和安全性。

与供应商无关的NAC的重要性

在选择网络访问控制时,要考虑独立解决方案。这可确保即使在使用多种网络组件的情况下也能实现可靠的监控。当合并、收购或内部网络扩展意外导致组件不匹配时,可能会导致出现可变性。供应商无关解决方案让部署更容易,并让您相信安全解决方案将能在现有系统中运作。为了全面管理当前的高要求网络,网络访问控制解决方案还必须支持各种类型的身份认证技术,以检查用户的凭证是否与授权用户的凭证一致。

并非所有的供应商都提供此功能,或允许其与其他技术(如802.1X和SNMP)一起运作。可通过可扩展的NAC解决方案,使用现有基础设施。当发生变化时,幕后的规则、自动化和工艺确保无需IT管理员手动干预即可采取额外措施。这在公共当局环境中提供了优势,例如,在立法期过后,行政区和组织结构随之发生变化。

网络访问控制支持新工作方式

疫情带来了需要虚拟协作的移动和混合型工作环境。实用的解决方案必须保持员工能够进行有效的工作和沟通,同时确保保密性、可用性和完整性。尽管每天都有关于网络攻击的新闻,也有关于被黑客入侵的公司面临赎金要求的报道,许多公司仍然在尽力保护网络端点的安全。据一份新的Thought Lab报告所述,与2020年相比,去年报告的网络攻击和入侵平均数量激增15.1%,而41%的高管认为他们的安全措施没有跟上数字化转型。

网络访问控制解决方案通过简化向网络中添加新授权设备的过程,来帮助您缩小该差距。当将这些设备添加到受信任设备列表中时,它们可被无缝整合到现有公司工作流程中。

控制网络访问需要对BYOD设备和公司发放的设备进行智能处理。

通过将移动设备管理系统作为身份资源连接到NAC解决方案,可以很容易地在网络上识别公司所有的设备。可在此授权设备进入确定的网络区域。

BYOD设备较为棘手。获得授权的员工可以将其个人设备连接到网络访问控制解决方案的访客门户。通过输入他们常用的Windows用户名和密码,他们就有机会注册设备,并根据政策在公司网络中操作该设备。在接受规定的操作使用条款后,用户只需点击一下即可将设备连接到网络上。

注册后,只有在访问数据有效时,网络访问控制解决方案的访客门户方可授予访问权。如果员工离开公司,那么将不再授予他或她的个人端点对公司网络的访问权。

立即行动,将网络安全放在首位

实施灵活、可扩展且高效的网络访问控制解决方案,为您的网络安全方法增加了重要价值。这可增加网络可见性、减少网络威胁,并提高网络性能。

了解更多关于macmon的网络访问控制解决方案的信息。